O DNS (Domain Name System) é um sistema que permite traduzir nomes de domínio em endereços IP e vice-versa.

Um servidor DNS é um serviço de rede que fornece e mantém a operação do DNS. O servidor DNS é um serviço fácil e leve que pode ser executado na maioria das máquinas. Se você não pretende configurar outras funções e serviços no computador de destino, a configuração mínima é suficiente.

Como configurar um servidor DNS:

- Configurando o adaptador de rede para o servidor DNS

- Instalando a função de servidor DNS

- Criar uma zona de pesquisa de encaminhamento

- Criar uma zona de pesquisa reversa

- Criar um registro A

- Descreve os recursos do Sistema de Nomes de Domínio (DNS) que são novos ou alterados no Windows Server 2016.

Configuração do adaptador de rede no servidor DNS

A instalação de um servidor DNS requer uma zona de domínio. Você precisa criar uma rede privada em sua conta pessoal e conectar máquinas virtuais a ela.

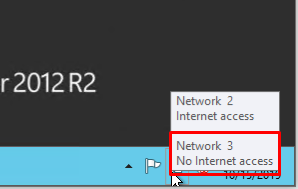

Depois que a máquina estiver conectada a ambas as redes, é importante lembrar qual conexão precisa ser configurada. Normalmente, um adaptador de rede é configurado por padrão desde o início com acesso à Internet. Ao mesmo tempo, outros adaptadores de rede adicionais não têm acesso à Internet até que a configuração seja realizada manualmente:

Ao passar o cursor sobre o ícone de rede na bandeja do sistema, você pode encontrar uma dica de ferramenta com informações breves sobre redes. Seguindo o exemplo acima, você pode ver que a rede conectada é a Rede 3.

Execute uma série de ações:

- Clique com o botão direito do mouse em Iniciar e selecione Conexões de rede no menu suspenso;

- Clique com o botão direito do mouse no adaptador de rede necessário e selecione Propriedades no menu;

- Selecione IPv4 na janela Propriedades e clique no botão Propriedades;

- Preencha os campos apropriados com os dados necessários:

Aqui, a máquina é atribuída como o servidor DNS preferencial e o alternativo é atribuído como dns.google [8.8.8.8].

Instalando a função de servidor DNS

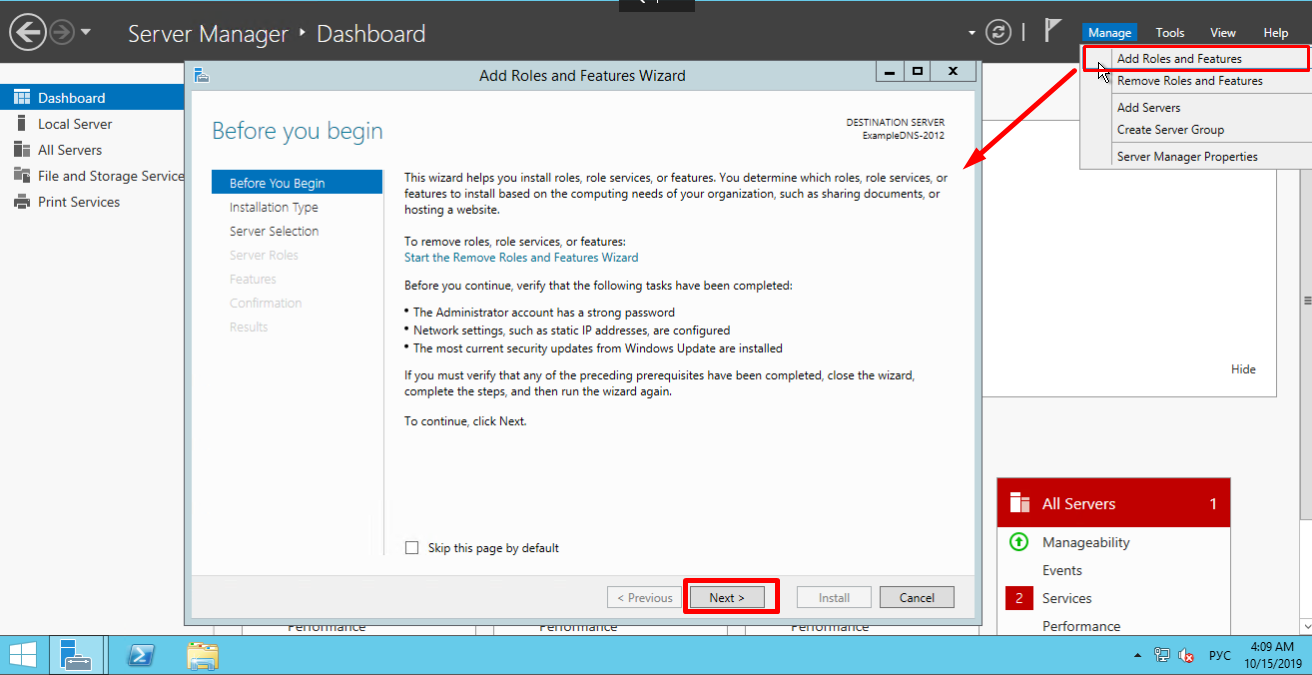

Para adicionar novas funções ao Windows Server, use o Assistente para Adicionar Funções e Recursos no Gerenciador de Servidores.

Na barra de navegação superior do Gerenciador de servidores, clique no menu Gerenciar e selecione Adicionar funções e recursos:

Aqui, o assistente recomenda que você verifique se as seguintes tarefas foram concluídas:

1. A conta de administrador tem uma senha forte.

2. As configurações de rede, como endereços IP estáticos, estão definidas.

3. As atualizações de segurança mais recentes do Windows Update estão instaladas.

Se você tiver certeza de que todas as condições foram atendidas, clique em Next;

Selecione a instalação baseada em função ou em recursos e clique em Next:

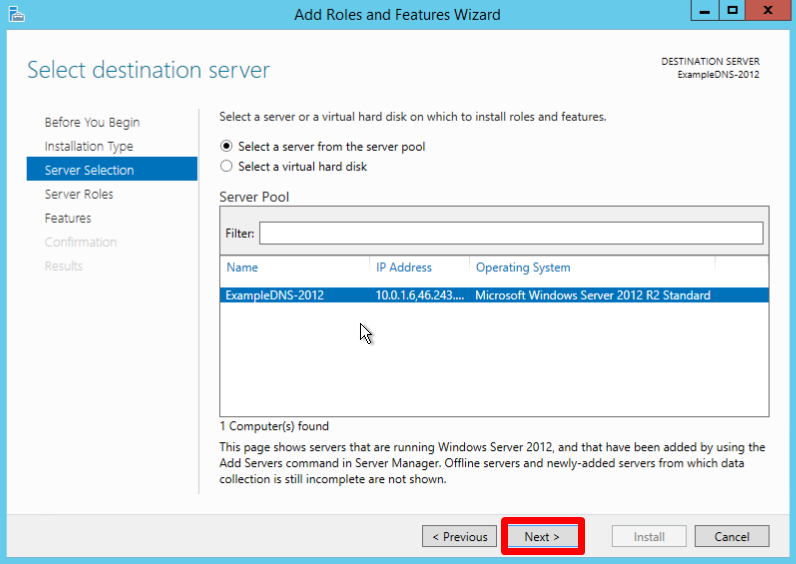

Selecione o servidor desejado no pool de servidores e clique em Next:

Marque a função de servidor DNS e clique em Next (Avançar):

Verifique a lista de recursos a serem instalados e confirme clicando em Add Features:

Mantenha a lista de recursos como está e clique em Next (Avançar):

Leia as informações e clique em Next:

Verifique a configuração de instalação mais uma vez e confirme sua decisão clicando em Install (Instalar):

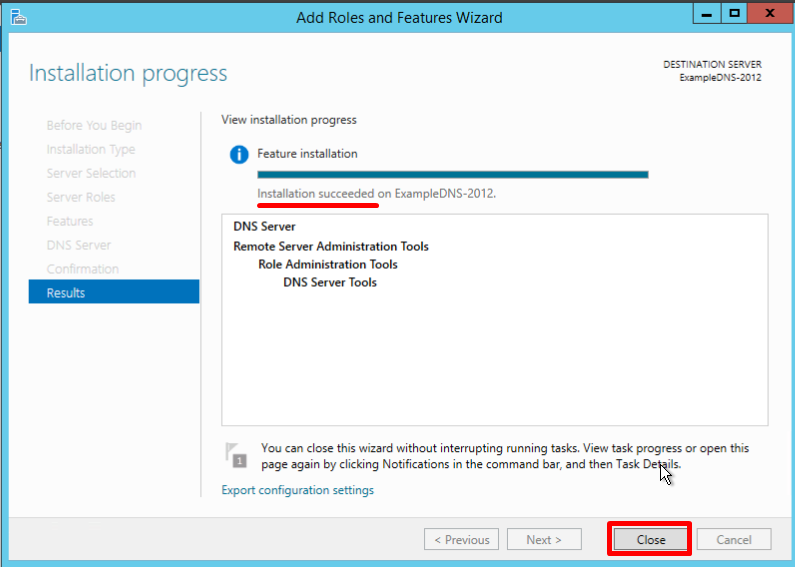

A tela de confirmação final permite que você saiba que a instalação foi concluída com êxito e que você pode fechar o assistente de instalação:

Criando zonas de pesquisa direta e reversa

Uma zona de domínio - um conjunto de nomes de domínio em um domínio específico.

Zonas de pesquisa direta resolvem nomes para endereços IP.

Zonas de pesquisa reversa resolvem endereços IP para nomes.

Você precisa usar o Gerenciador de DNS para criar e gerenciar as zonas.

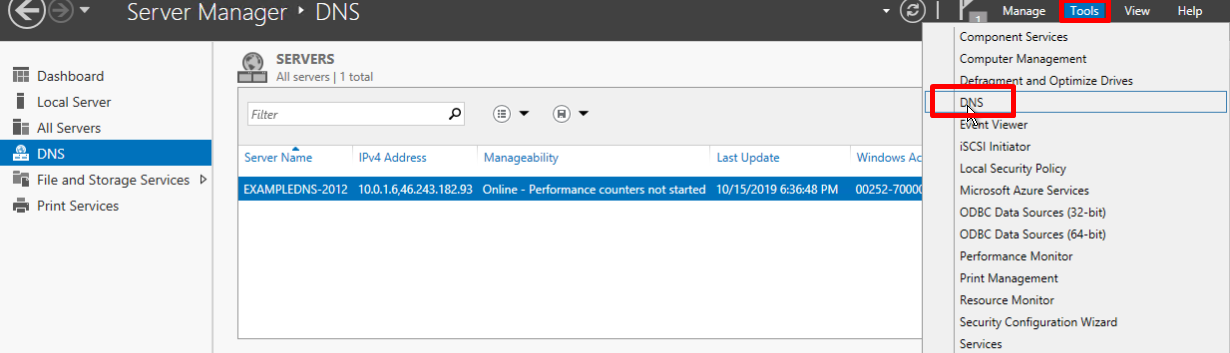

Na barra de navegação superior do Server Manager, clique no menu Tools (Ferramentas) e selecione DNS na lista suspensa:

Criando uma zona de pesquisa direta

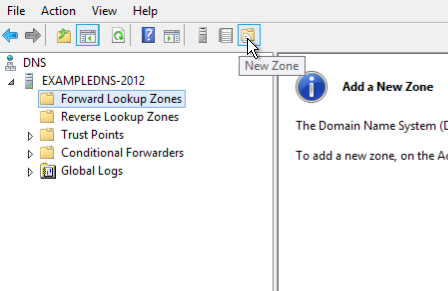

- Clique com o botão direito do mouse na pasta Forward Lookup Zones e selecione New Zone. Isso abrirá o Assistente de Nova Zona:

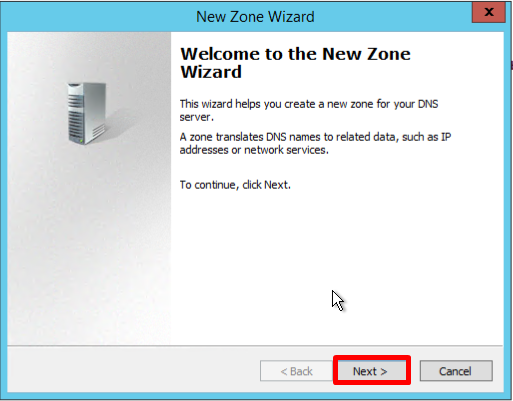

- Na tela de boas-vindas do Assistente, clique em Next:

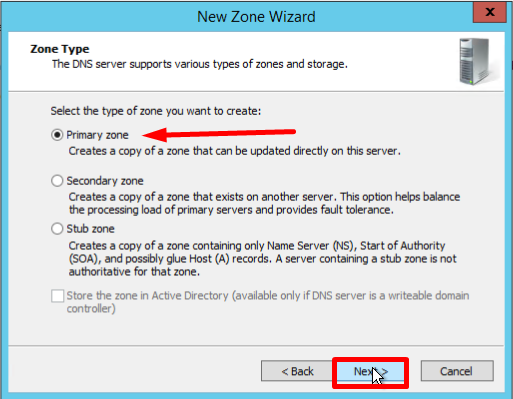

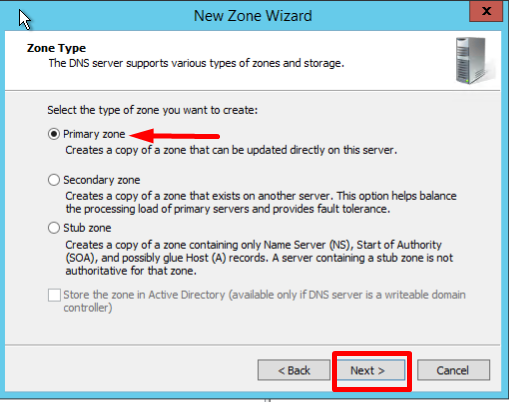

- Na tela Zone Type (Tipo de zona), selecione Primary Zone (Zona primária) e clique em Next (Avançar):

- Digite o nome e clique em Next:

- Se necessário, altere o nome do futuro arquivo de zona e clique em Next:

- Você deve escolher se deseja permitir atualizações dinâmicas ou não. Não é recomendável permitir isso devido a uma vulnerabilidade significativa. Clique em Next:

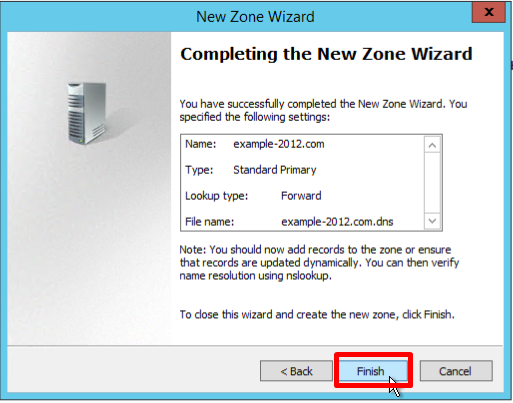

- Verifique se as configurações selecionadas estão corretas e clique em Finish:

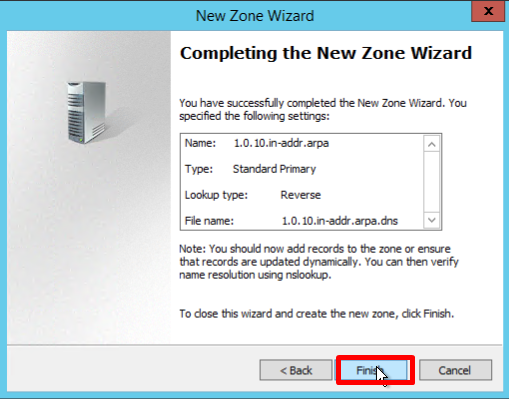

Criação de uma zona de pesquisa reversa

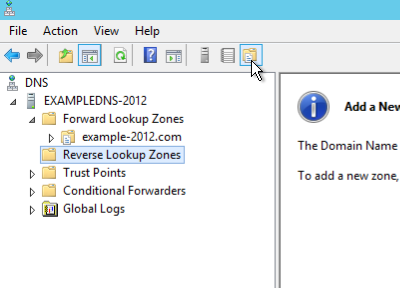

- Abra o DNS Manager e clique com o botão direito do mouse na pasta Reverse Lookup Zones (Zonas de pesquisa reversa), selecione New Zone (Nova zona). Isso abrirá o Assistente de nova zona:

- Na tela Zone Type (Tipo de zona), selecione Primary Zone (Zona primária) e clique em Next (Avançar):

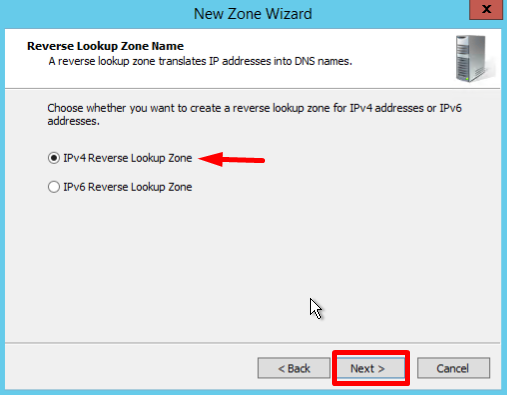

- Na primeira página Reverse Lookup Zone Name (Nome da zona de pesquisa reversa), selecione IPv4, clique em Next:

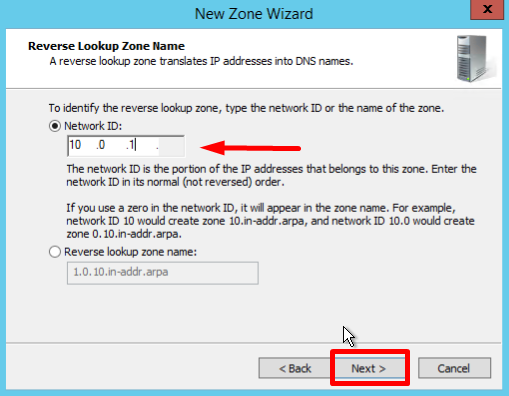

- Digite a ID da rede (os três primeiros octetos do endereço IP) e clique em Next:

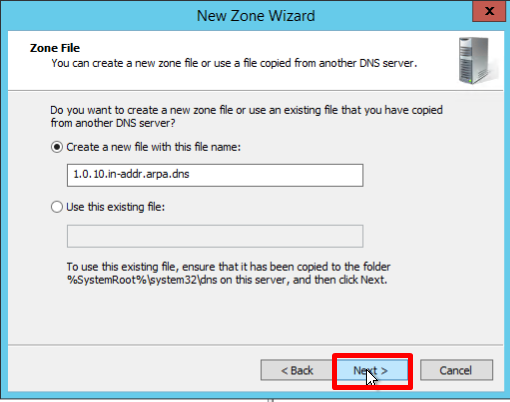

- Se necessário, altere o nome do arquivo da zona futura e clique em Next:

- Você deve escolher se deseja permitir atualizações dinâmicas ou não. Não é recomendável permitir isso devido a uma vulnerabilidade significativa. Clique em Next:

- Verifique se as configurações selecionadas estão corretas e clique em Finish:

Criando um registro de host (A)

Esta seção da diretriz está aqui para verificar principalmente todas as etapas realizadas anteriormente.

Um registro de recurso é a unidade de armazenamento e transmissão de informações no DNS. Os RRs são os blocos básicos de construção das informações de nome de host e IP e são usados para resolver todas as consultas de DNS.

Registro A - um registro que permite mapear nomes de host para um endereço IP do host.

Registro PTR - é a versão reversa de um registro A.

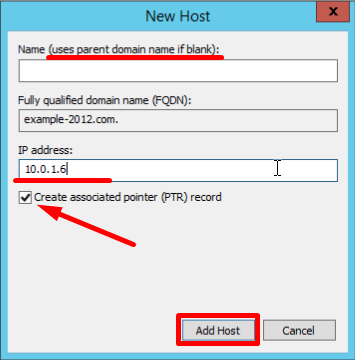

- Abra a pasta Forward Lookup Zones no DNS Manager e localize a pasta da zona. Clique com o botão direito do mouse na parte direita do Gerenciador de DNS e selecione Novo host (a ou AAA):

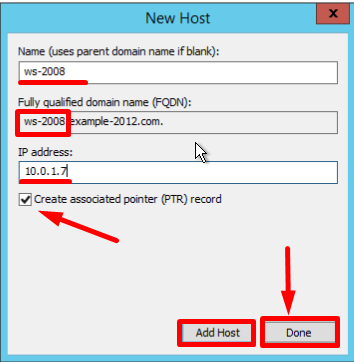

- A página New Host é aberta. Em Name (Nome), digite um nome para o host (sem domínio, ele usará o nome da Zona como domínio) e seu endereço IP. Marque a seção "Criar registro de ponteiro associado (PTR)" para verificar se as zonas de pesquisa direta e reversa estão funcionando corretamente:

Se o campo Name estiver em branco, ele usará o nome de domínio pai.

- Você também pode adicionar registros para outros servidores:

- Ao terminar, clique em Done (Concluído).

Certificando-se de que tudo está correto

- Verifique as alterações nas pastas das zonas (no exemplo abaixo, você pode ver que 2 registros apareceram em cada uma delas):

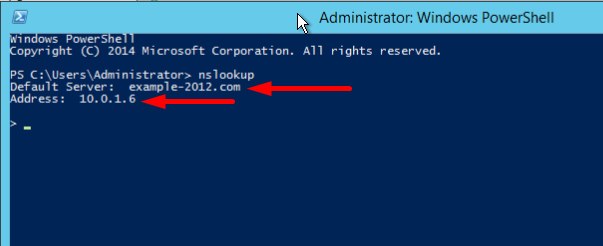

- Abra a linha de comando (cmd) ou o PowerShell e execute o comando nslookup:

Isso mostra que o servidor DNS padrão é example-2012.com com o endereço 10.0.1.6.

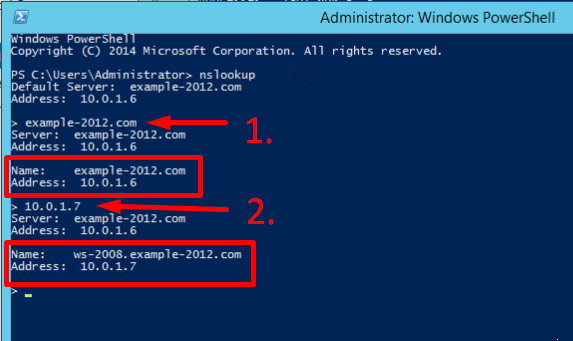

Para ter certeza de que as zonas direta e reversa estão funcionando corretamente, você pode enviar duas consultas:

- Para consultar o domínio;

- Para consultar o endereço IP:

No exemplo, obtivemos respostas adequadas para ambas as consultas.

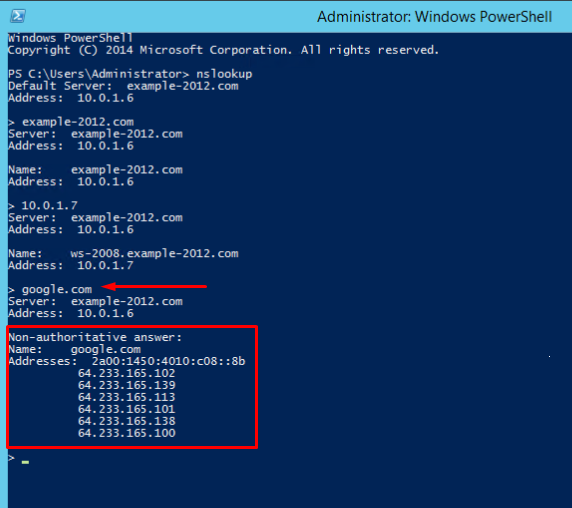

- Existe uma opção para enviar uma consulta a um recurso externo:

Vemos uma nova linha aqui "Non-authoritative answer" (Resposta não autorizada). Isso significa que nosso servidor DNS não contém os arquivos de zona originais do domínio. Embora as informações exibidas abaixo tenham sido recebidas de um servidor autoritativo, elas não são autoritativas nesse caso.

Para comparar, todas as mesmas consultas foram feitas no servidor em que as zonas forward e reverse não estavam configuradas:

Aqui, a máquina se atribuiu como um servidor DNS padrão. O nome de domínio do servidor DNS é exibido como desconhecido porque não há registros de recursos para o endereço IP (10.0.1.7). Pelo mesmo motivo, a segunda consulta retorna um erro (domínio inexistente).

Descrição dos recursos do Sistema de Nomes de Domínio (DNS) que são novos ou alterados no Windows Server 2016.

No Windows Server 2016, o servidor DNS oferece atualizações nas seguintes áreas:

- Políticas do servidor DNS

- Limite de taxa de resposta (RRL)

- Autenticação de entidade nomeada baseada em DNS (DANE)

- Suporte a registros desconhecidos

- Dicas de raiz IPv6

- Suporte ao Windows PowerShell

Políticas de servidor DNS

Agora você pode usar esses recursos:

- Política de DNS para gerenciamento de tráfego baseado em localização geográfica

- Respostas inteligentes de DNS com base na hora do dia, para gerenciar um único servidor DNS configurado para implantação de cérebro dividido

- Aplicar filtros em consultas de DNS e muito mais.

Descrição específica desses recursos:

Balanço de carga de aplicativos

Quando você tiver implantado várias instâncias de um aplicativo em locais diferentes, poderá usar a política de DNS para equilibrar a carga de tráfego entre as diferentes instâncias do aplicativo, alocando dinamicamente a carga de tráfego para o aplicativo.

Gerenciamento de tráfego baseado em geolocalização.

Você pode usar a política de DNS para permitir que servidores DNS primários e secundários respondam a consultas de clientes DNS com base na localização geográfica do cliente e do recurso ao qual o cliente está tentando se conectar, fornecendo ao cliente o endereço IP do recurso mais próximo.

DNS de cérebro dividido

Com o DNS split-brain, os registros DNS são divididos em diferentes Zone Scopes no mesmo servidor DNS, e os clientes DNS recebem uma resposta com base no fato de serem clientes internos ou externos. É possível configurar o DNS split-brain para zonas integradas ao Active Directory ou para zonas em servidores DNS autônomos.

Filtragem

Você pode configurar a política de DNS para criar filtros de consulta baseados em critérios fornecidos por você. Os filtros de consulta na política de DNS permitem que você configure o servidor DNS para responder de maneira personalizada com base na consulta de DNS e no cliente DNS que envia a consulta de DNS.

Forense

Você pode usar a política de DNS para redirecionar clientes de DNS mal-intencionados para um endereço IP inexistente em vez de direcioná-los para o computador que estão tentando acessar.

Redirecionamento baseado na hora do dia

Você pode usar a política de DNS para distribuir o tráfego de aplicativos entre diferentes instâncias geograficamente distribuídas de um aplicativo, usando políticas de DNS baseadas na hora do dia.

Você também pode usar políticas de DNS para zonas de DNS integradas ao Active Directory.

Limitação da taxa de resposta (RRL)

ТVocê pode definir as configurações de RRL para controlar como responder às solicitações de um cliente DNS quando o servidor receber várias solicitações direcionadas ao mesmo cliente.

Ao fazer isso, você pode impedir que alguém envie um ataque de negação de serviço (Dos) usando seus servidores DNS.

Por exemplo, uma rede de bots pode enviar solicitações ao seu servidor DNS usando o endereço IP de um terceiro computador como solicitante. Sem a RRL, seus servidores DNS poderiam responder a todas as solicitações, inundando o terceiro computador.

Ao usar a RRL, você pode definir as seguintes configurações:

Respostas por segundo Esse é o número máximo de vezes que a mesma resposta é dada a um cliente em um segundo.

Erros por segundo É o número máximo de vezes que uma resposta de erro é enviada ao mesmo cliente em um segundo.

Janela É o número de segundos durante os quais as respostas a um cliente são suspensas se forem feitas muitas solicitações.

Taxa de vazamento É a frequência com que o servidor DNS responde a uma consulta durante o tempo em que as respostas são suspensas. Por exemplo, se o servidor suspender as respostas a um cliente por 10 segundos e a taxa de vazamento for 5, o servidor ainda responderá a uma consulta para cada 5 consultas enviadas. Isso permite que os clientes legítimos obtenham respostas mesmo quando o servidor DNS estiver aplicando a limitação da taxa de resposta em sua sub-rede ou FQDN.

Taxa TC É usada para dizer ao cliente que tente se conectar com TCP quando as respostas ao cliente forem suspensas. Por exemplo, se a taxa TC for 3 e o servidor suspender as respostas a um determinado cliente, o servidor emitirá uma solicitação de conexão TCP para cada 3 consultas recebidas. Certifique-se de que o valor da taxa TC seja menor do que a taxa de vazamento, para dar ao cliente a opção de se conectar via TCP antes de vazar as respostas.

Respostas máximas Esse é o número máximo de respostas que o servidor emite para um cliente enquanto as respostas estão suspensas.

Domínios da lista de permissões Essa é uma lista de domínios a serem excluídos das configurações de RRL.

Lista de permissões de sub-redes Esta é uma lista de sub-redes a serem excluídas das configurações de RRL.

Lista de permissões de interfaces de servidor Esta é uma lista de interfaces de servidor DNS a serem excluídas das configurações de RRL.

Autenticação de entidade nomeada baseada em DNS (DANE)

Você pode usar o suporte a DANE (RFC 6394 e 6698) para especificar aos seus clientes DNS de qual CA eles devem esperar que os certificados sejam emitidos para nomes de domínios hospedados no seu servidor DNS. Isso evita uma forma de ataque man-in-the-middle em que alguém pode corromper um cache de DNS e apontar um nome de DNS para seu próprio endereço IP.

Suporte a registros desconhecidos

Um "Registro desconhecido" é um RR cujo formato RDATA não é conhecido pelo servidor DNS. O suporte recém-adicionado para tipos de registros desconhecidos (RFC 3597) significa que você pode adicionar os tipos de registros sem suporte às zonas do servidor DNS do Windows no formato binário on-wire. O resolvedor de cache do Windows já tem a capacidade de processar tipos de registros desconhecidos. O servidor DNS do Windows não faz nenhum processamento específico de registro para os registros desconhecidos, mas os envia de volta nas respostas se forem recebidas consultas para eles.

Dicas de raiz IPv6

As dicas de raiz do IPV6, conforme publicadas pela IANA, foram adicionadas ao servidor DNS do Windows. As consultas de nomes da Internet agora podem usar servidores raiz IPv6 para realizar resoluções de nomes.

Suporte ao Windows PowerShell

Os seguintes novos cmdlets e parâmetros do Windows PowerShell foram introduzidos no Windows Server 2016.

Add-DnsServerRecursionScope - Esse cmdlet cria um novo escopo de recursão no servidor DNS. Os escopos de recursão são usados pelas políticas de DNS para especificar uma lista de encaminhadores a serem usados em uma consulta de DNS.

Remove-DnsServerRecursionScope - Esse cmdlet remove os escopos de recursão existentes.

Set-DnsServerRecursionScope - esse cmdlet altera as configurações de um escopo de recursão existente.

Get-DnsServerRecursionScope - Esse cmdlet recupera informações sobre os escopos de recursão existentes.

Add-DnsServerClientSubnet - este cmdlet cria uma nova sub-rede de cliente DNS. As sub-redes são usadas pelas políticas de DNS para identificar onde um cliente DNS está localizado.

Remove-DnsServerClientSubnet - esse cmdlet remove as sub-redes de clientes DNS existentes.

Set-DnsServerClientSubnet - esse cmdlet altera as configurações de uma sub-rede de cliente DNS existente.

Get-DnsServerClientSubnet - Esse cmdlet recupera informações sobre sub-redes de clientes DNS existentes.

Add-DnsServerQueryResolutionPolicy - esse cmdlet cria uma nova política de resolução de consultas DNS. As políticas de resolução de consultas do DNS são usadas para especificar como, ou se, uma consulta é respondida, com base em diferentes critérios.

Remove-DnsServerQueryResolutionPolicy - esse cmdlet remove as políticas de DNS existentes.

Set-DnsServerQueryResolutionPolicy - esse cmdlet altera as configurações de uma política de DNS existente.

Get-DnsServerQueryResolutionPolicy - Esse cmdlet recupera informações sobre as políticas de DNS existentes.

Enable-DnsServerPolicy - esse cmdlet ativa as políticas de DNS existentes.

Disable-DnsServerPolicy - esse cmdlet desativa as políticas de DNS existentes.

Add-DnsServerZoneTransferPolicy - Esse cmdlet cria uma nova política de transferência de zona de servidor DNS. As políticas de transferência de zona do DNS especificam se uma transferência de zona deve ser negada ou ignorada com base em diferentes critérios.

Remove-DnsServerZoneTransferPolicy - Esse cmdlet remove as políticas de transferência de zona do servidor DNS existentes.

Set-DnsServerZoneTransferPolicy - Esse cmdlet altera as configurações de uma política de transferência de zona de servidor DNS existente.

Get-DnsServerResponseRateLimiting< - Esse cmdlet recupera as configurações de RRL.

Set-DnsServerResponseRateLimiting - Esse cmdlet altera as configurações de RRL.

Add-DnsServerResponseRateLimitingExceptionlist - Esse cmdlet cria uma lista de exceções de RRL no servidor DNS.

Get-DnsServerResponseRateLimitingExceptionlist - Esse cmdlet recupera listas de exceções de RRL.

Remove-DnsServerResponseRateLimitingExceptionlist - esse cmdlet remove uma lista de exceções RRL existente.

Set-DnsServerResponseRateLimitingExceptionlist - Esse cmdlet altera as listas de exceções RRL.

Add-DnsServerResourceRecord - Este cmdlet foi atualizado para suportar o tipo de registro desconhecido.

Get-DnsServerResourceRecord - Este cmdlet foi atualizado para suportar o tipo de registro desconhecido.

Remove-DnsServerResourceRecord - Este cmdlet foi atualizado para oferecer suporte a tipos de registros desconhecidos.

Set-DnsServerResourceRecord - Este cmdlet foi atualizado para oferecer suporte a tipos de registros desconhecidos.

Para obter mais informações, consulte os seguintes tópicos de referência de comandos do Windows Server 2016 do Windows PowerShell.