Introdução

O controle de acesso e permissão para arquivos serve a propósitos críticos no âmbito do gerenciamento e da segurança de dados:

- Segurança aprimorada: A implementação de mecanismos de controle de acesso garante que os arquivos só possam ser acessados por indivíduos que possuam as permissões necessárias. Essa segurança reforçada impede que pessoas não autorizadas tenham acesso a dados sensíveis ou confidenciais.

- Preservação da confidencialidade: Ao instituir configurações de permissão precisas, a confidencialidade é protegida. A exposição não autorizada de informações confidenciais a usuários não intencionais, que poderia resultar em violações ou vazamentos, é efetivamente evitada.

- Salvaguarda da integridade: O controle de permissão desempenha um papel fundamental na manutenção da integridade dos arquivos. Alterações não autorizadas ou adulterações em arquivos cruciais são impedidas, garantindo a confiabilidade e a precisão dos dados.

- Aderência aos regulamentos: Vários setores e organizações são obrigados a aderir a padrões normativos que exigem controles de acesso rigorosos. O estabelecimento de estruturas de permissão adequadas ajuda a atender a esses requisitos de conformidade e a evitar ramificações legais.

- Mitigação da perda de dados: por meio do controle de acesso, a perda inadvertida de dados é mitigada. Os casos em que os usuários sem as permissões adequadas excluem ou sobrescrevem acidentalmente arquivos vitais são reduzidos.

- Otimização de recursos: O gerenciamento de permissões otimiza a alocação de recursos. Ao limitar o acesso a usuários ou grupos específicos, evita-se o consumo desnecessário de recursos e concede-se acesso às partes pertinentes.

Em resumo, o controle de acesso e permissão é fundamental para manter a segurança, a confidencialidade e a solidez de arquivos e dados. Eles impedem o acesso não autorizado, evitam violações e perdas de dados e contribuem para a conformidade normativa.

Requisitos

- Direitos de root;

- Debian 12 ou versão superior;

- Vários conhecimentos sobre o sistema operacional de trabalho;

- Conexão com a Internet.

Permissão e atributos no Linux

No ambiente Linux, o gerenciamento de arquivos e permissões é um processo minucioso e intrincado, projetado para garantir o máximo de segurança e precisão no manuseio de dados. Aqui está uma visão mais detalhada. O Linux reconhece um espectro de tipos de arquivos, incluindo arquivos comuns, diretórios, links simbólicos e dispositivos. Cada tipo possui atributos e permissões exclusivos. No Debian 12, podemos verificar todos os atributos e permissões de todos os usuários com o comando abaixo:

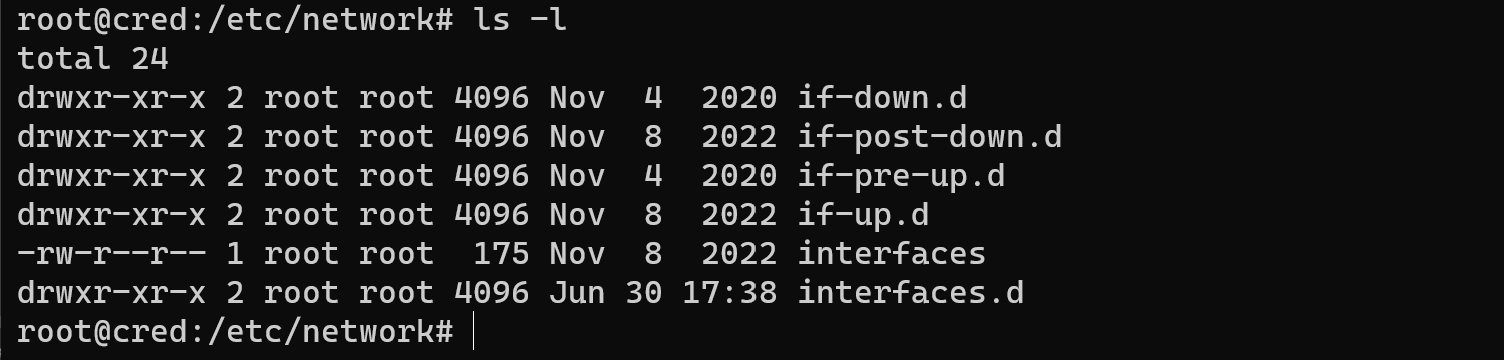

ls -l

Mas se quisermos verificar determinado arquivo, precisamos usar o comando abaixo, indicando o arquivo que você deseja verificar:

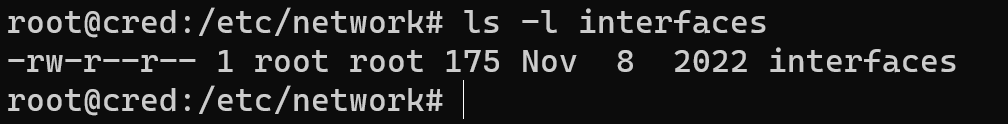

ls -l /etc/network/interfaces

Vamos ser claros e explicar cada parâmetro dessa tela:

- O -rw-r--r-- bruto significa que o trio inicial corresponde às permissões do proprietário, o segundo ao grupo e o terceiro a outros usuários. Esse arquivo não é um diretório ou link, pois o primeiro sinal é um traço. O rw- significa que o proprietário tem o direito de ler, gravar, mas não de executar. O r-- significa que o grupo do proprietário tem apenas direitos de leitura, também no último tripleto de outros usuários;

- O 1 significa que o arquivo tem um hard link;

- O parâmetro root:rootnesse caso indica o proprietário e o grupo desse arquivo;

- O tamanho desse arquivo é de 175 bites;

- Dados das últimas alterações em 8 de novembro de 2022 e nome do arquivo Interfaces.

Cada arquivo é vinculado a um usuário individual (proprietário) e a um grupo designado. O ato de criar um arquivo estabelece o criador como seu proprietário, enquanto um grupo específico é atribuído ao arquivo. O Linux segmenta as permissões em três categorias: usuário, grupo e outros. A cada categoria podem ser atribuídas permissões distintas de leitura, gravação e execução. E podemos alterar tudo isso se tivermos permissão correta e direta para isso por meio do utilitário chmod.

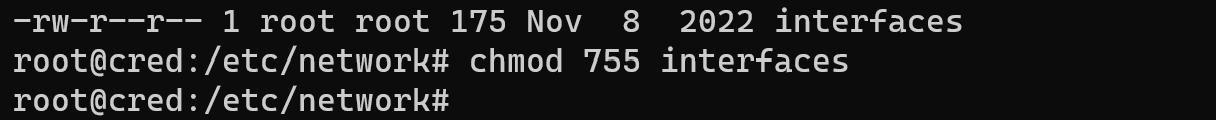

As permissões também podem ser traduzidas em formas numéricas, em que leitura (r) equivale a 4, gravação (w) a 2 e execução (x) a 1. A soma cumulativa representa a permissão numérica, como 755.

chmod 755 interfaces

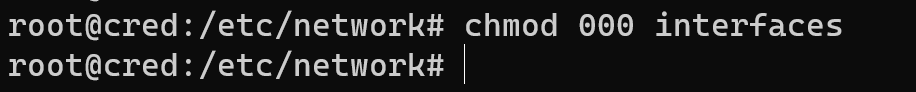

Mas se quisermos negar todas as permissões a todos os tipos de usuários, precisaremos escrever o comando abaixo:

chmod 000 interfaces

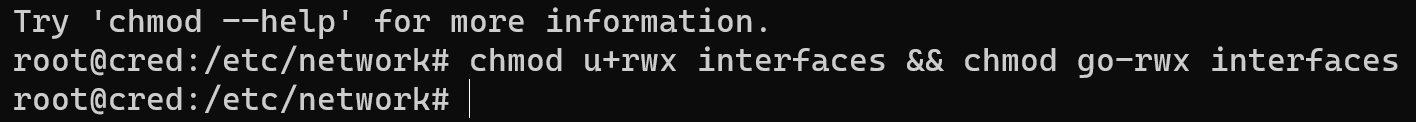

O comando chmod serve para modificar as permissões. Esse comando aceita notações simbólicas e numéricas. Por exemplo, chmod u+w nome do arquivo confere permissão de gravação ao proprietário. O u significa proprietário, g atribui ao grupo, o para outros e a para todos . Em seguida, indicamos + ou - ou = para adicionar, excluir, indicar explicitamente a permissão para os usuários:

chmod u+rwx interfaces && chmod go-rwx interfaces

Ou podemos usar o comando equal:

chmod u=rwx, go= interfacesSe quiser salvar a permissão de gravação de outros usuários e de grupos, mas precisar protegê-los contra exclusão, use o comando abaixo:

chmod +t interfacesIsso é o básico da permissão no sistema, mas e se precisarmos de mais?

Utilidade para permissão de controle adicional

No Linux, o núcleo principal fornece uma base sólida para o sistema operacional, mas não inclui todos os recursos e funcionalidades possíveis por padrão. O motivo pelo qual são necessários módulos e pacotes adicionais para controlar o acesso e as permissões de arquivos é dar aos administradores de sistema e aos usuários a flexibilidade de adaptar o comportamento do sistema às suas necessidades específicas. Aqui estão alguns motivos pelos quais essa abordagem é adotada:

- Modularidade: O kernel do Linux foi projetado para ser modular, o que significa que várias funcionalidades podem ser compiladas como módulos carregáveis em vez de serem diretamente integradas ao kernel principal. Isso mantém o núcleo do kernel relativamente leve e permite que os usuários adicionem apenas os módulos específicos de que precisam. Essa abordagem melhora a eficiência do sistema e reduz o risco de códigos desnecessários afetarem a estabilidade do kernel.

- Flexibilidade: Nem todos os usuários e sistemas exigem o mesmo nível de controle de acesso e permissões de arquivos. Ao oferecer módulos e pacotes adicionais, as distribuições Linux permitem que os administradores escolham as ferramentas apropriadas para seus requisitos de segurança específicos. Essa flexibilidade garante que os sistemas possam ser ajustados para atender a várias necessidades, seja um sistema de desktop simples ou um ambiente de servidor complexo.

- Segurança: A oferta de módulos de controle de acesso e permissão de arquivos como pacotes separados garante que os usuários instalem apenas o que precisam. Isso reduz a superfície de ataque do sistema, pois os recursos desnecessários não estão presentes. Também permite que atualizações regulares e patches de segurança sejam aplicados especificamente a esses módulos, aumentando a segurança geral do sistema.

Como você pode destacar, o sistema de controle de acesso padrão tem várias deficiências: não há proteção do sistema contra exclusão aleatória de arquivos significativos, integridade do sistema de arquivos etc. Vamos atualizar o sistema!

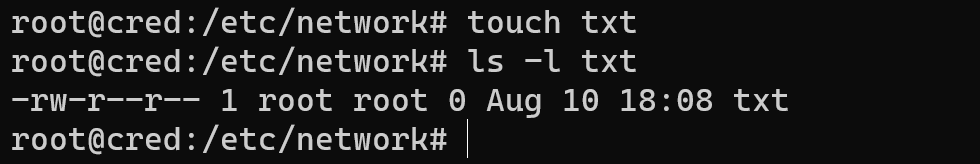

Uso do Umask: O comando umask regula as permissões padrão para novos arquivos e diretórios. Ele consegue isso deduzindo a máscara especificada do valor máximo de permissão para definir os padrões. Por padrão, podemos ver essa lista de permissões:

Você pode ver a lista padrão de permissões para o arquivo, vamos alterá-la:

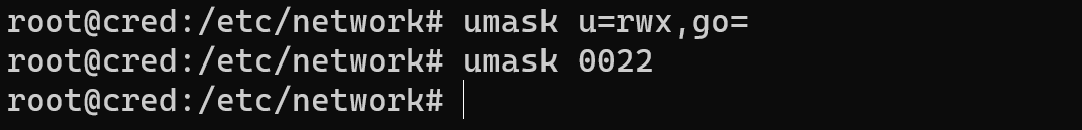

umask u=rwx,go=

Essa solução ajudará por algum tempo antes de você desligar a máquina ou a conexão; para trabalhar por mais tempo com o sistema, você pode adicionar o .bashrc ou o bash_login raw necessário!

Conclusão

A combinação de controles de acesso bem definidos, configurações de permissão precisas e a flexibilidade de adicionar ferramentas suplementares permite que os administradores de sistema criem um ambiente seguro e personalizado para gerenciar arquivos e dados no ecossistema Linux.