Em grandes organizações, há várias equipes de administradores de TI e especialistas em help desk; nesse caso, a delegação é necessária. Por exemplo, os especialistas em help desk ou líderes de equipe podem redefinir senhas, os administradores de sistema podem alterar associações de grupos e somente os administradores de arquitetos de TI podem gerenciar UOs. Essa separação de funções é realmente útil para operações e segurança.

Para realizar a delegação de controle, você precisa de permissões de administrador do domínio ou ter controle total sobre as UOs nas quais deseja delegar o controle. Você pode fazer isso de várias maneiras: via ADUC, prompt de comando e outros.

Delegação via ADUC

Para delegar o controle por meio do Active Directory Users and Computers (dsa.msc). Siga estas instruções:

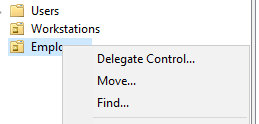

Execute o dsa.msc. Clique com o botão direito do mouse na UO necessária e selecione Delegar controle...

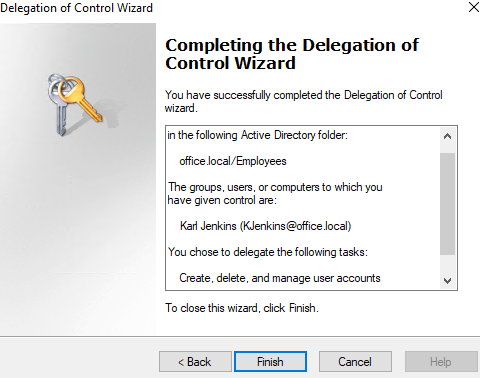

O Assistente de delegação de controle é exibido e você precisa clicar em "Next". Em seguida, clique em "Add...", escolha a quem deseja delegar o controle e clique em Next

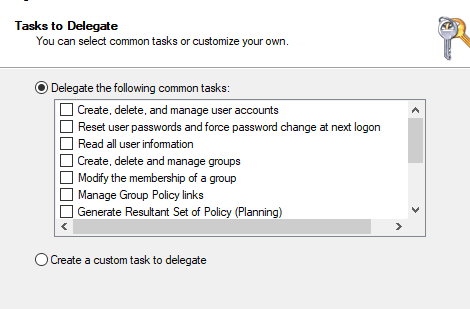

Na janela Tasks to Delegate (Tarefas a delegar), selecione as tarefas que deseja delegar. Você também pode criar uma tarefa personalizada do zero.

Clique em Next e Finish.

As permissões de delegação podem ser visualizadas nas propriedades da OU na guia Security.

Delegação por meio da linha de comando

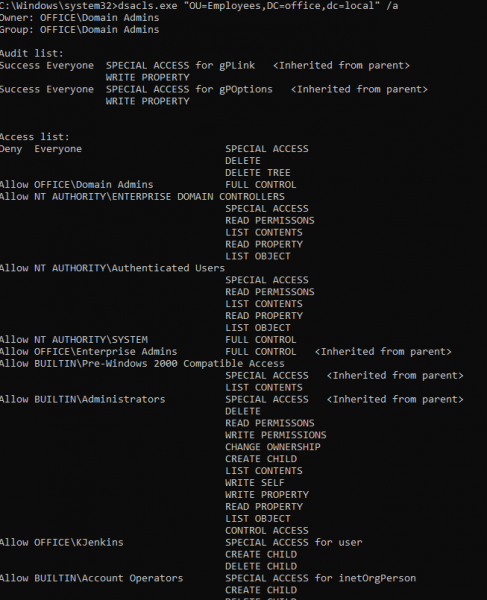

Para a delegação de permissões, a Microsoft desenvolveu o dsacls.exe. Ele é bom para implantações com script. Também é bom para exibir as permissões atuais. Você pode usar o parâmetro /a para exibir todas as permissões da UO, por exemplo:

dsacls.exe "OU=Employees,DC=office,dc=local" /a

Aqui podemos ver as permissões da KJenkins que delegamos em nosso exemplo anterior.

Para adicionar novos privilégios delegados a uma conta, precisamos atribuir a ela permissões de acordo com determinada sintaxe. A sintaxe consiste em permissões básicas e avançadas. Aqui está a lista de permissões básicas:

- GR - Leitura genérica

- GE - Execução genérica

- GW - Escrita genérica

- GA - Controle total genérico

As permissões avançadas mais populares:

- SD - Excluir

- DT - Excluir um objeto e todos os objetos filhos

- RC - Ler informações de segurança

- WD - Alterar informações de segurança

- WO - Alterar informações do proprietário

- CC - Criar objeto filho

- DC - Excluir objeto filho

- RP - Ler propriedade

- WP - Gravar propriedade

Vamos delegar ao nosso usuário KJenkins as permissões deletar para a UO de funcionários:

dsacls.exe "OU=Employees,DC=office,DC=local" /G OFFICEKJenkins:SD;

Delegação por meio dos grupos internos

Por padrão, há grupos internos, como Operadores de conta e Operadores de servidor, que têm tarefas administrativas no Active Directory.

Você pode colocar qualquer usuário nesses grupos e obter permissões adicionais no domínio sem a necessidade de conceder acesso de controle total. No entanto, esteja ciente de que o grupo Account Operators integrado fornece mais permissões do que as realmente necessárias. Eles podem criar, modificar e excluir todos os objetos, exceto os membros do grupo Admins. do domínio, em todas as UOs, exceto na UO Controladores do domínio.

Melhores práticas para delegação de direitos de UO

- Construa uma matriz de controle de delegação para documentar todos os direitos de acesso ao seu AD

- Sempre use grupos ao delegar permissões, não use contas de usuários individuais. Será mais fácil e mais seguro para você conceder acesso de delegação

- Evite negar permissões porque elas têm precedência sobre as permitidas e isso pode tornar suas listas de acesso muito complexas para gerenciar.

- Tente testar as configurações de delegação para verificar se há efeitos indesejados.